Bypass TAPS

Network Protection That Never Skips a Beat

Ensure traffic flows even when tools fail with bypass TAPs and dependable heartbeat technology.

Maintaining Network Uptime For

Keep Your Finger on Your Network’s Pulse

- Drag-n-Vu™

- Configure and manage network security with a dashboard that’s ready in minutes.

- Advanced Filtering

- Inspect, slice, and refine packets with advanced PacketPro™ technology.

- Tool Continuity

- Deploy, maintain, and upgrade inline tools without the risk of downtime.

- Scalable Design

- Adapt at speed with a flexible 1RU chassis supporting 1G, 10G, and 40G connections.

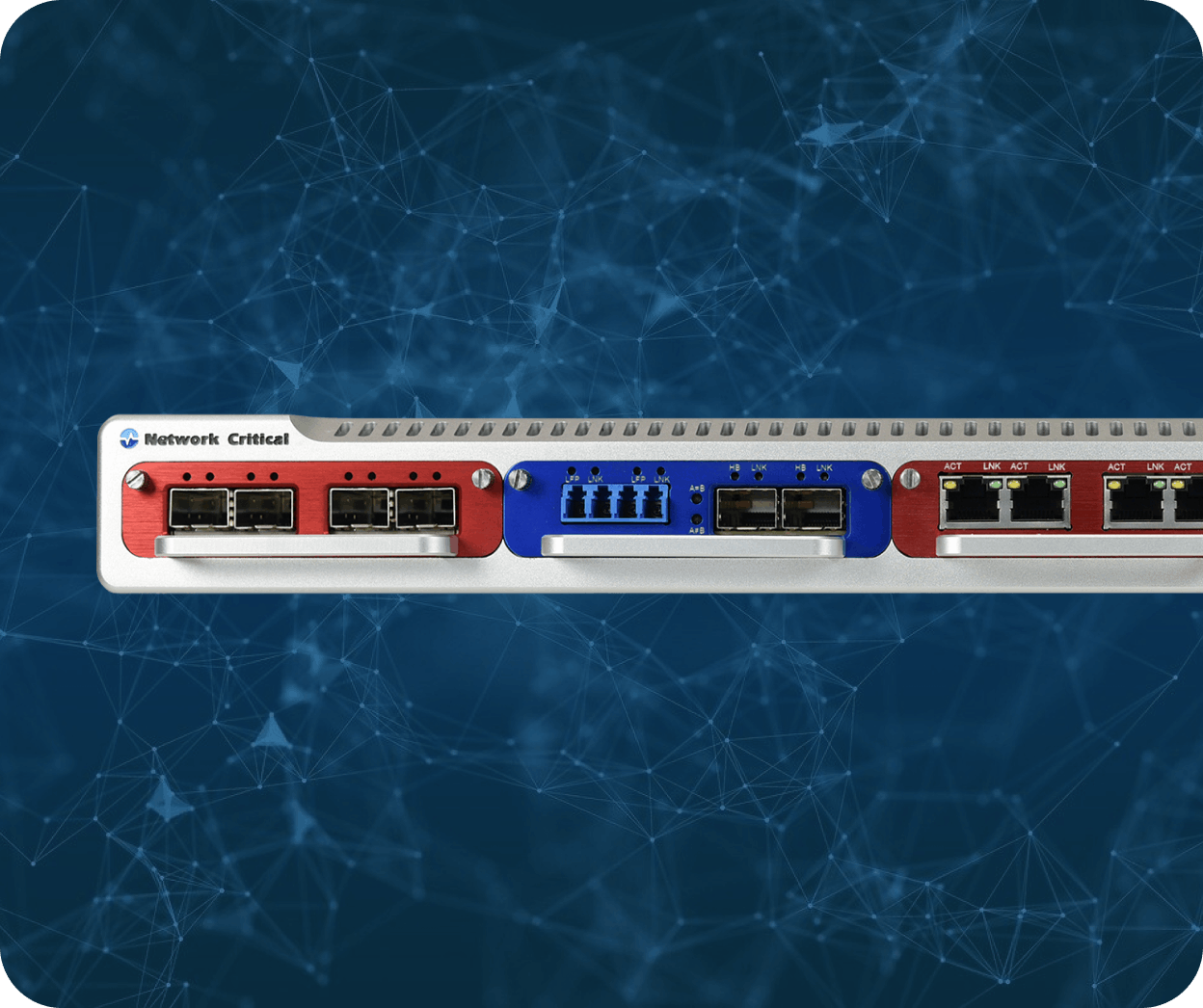

SmartNA-XL™ Bypass TAPs

Keep your network flowing without compromising security. The SmartNA-XL™ bypass TAPs detects when inline security tools fail and redirects traffic in real-time.

-

Dual hot-swappable power supplies

-

Modular chassis supporting 1G, 10G, and 40G

-

Flexible deployment options

How Bypass Technology Works

A bypass TAP, also known as a bypass switch, monitors security devices and instantly reroutes network traffic around any failing tools.

How Do Bypass Taps Detect If The Appliance Is Online?

Bypass TAPs continuously send small test signals, known as heartbeats, to your security appliances.

When your security tool returns these signals, the bypass TAP knows everything is working correctly.

If your security tool stops responding to these heartbeat checks, the bypass TAP redirects network traffic around the problematic device. This happens automatically, without the need for manual intervention.

What Our Customers Say

“The Network Critical products are providing 100% accurate traffic visibility on the key links, which is vital for us.”

Vodafone

Network Performance Monitoring Engineer

“The Network Critical platform allows us to connect all the right tools while maintaining the highest level of reliability.”

U.S. Government Agency

Data Management Systems Analyst

"With Network Critical ... we’re able to protect our sensitive data as well as our patients’ private information.”

Chief Information Officer

“Network Critical’s solutions compliment HSBC’s environment perfectly - combining the zero latency with modular functionality and features to maximise their network performance reporting. This resulted in HSBC being able to continue to provide to their customers with first class service while ensuring security and efficiency.”

HSBC

Senior Technical Consultant

Proud to Partner With

FAQs

-

A Bypass TAP keeps your network running even if an inline device like a firewall or intrusion prevention system fails or needs maintenance. It automatically routes traffic around the failed device so there’s no downtime.

-

The bypass TAP automatically bypasses the tool, ensuring uninterrupted traffic flow.

-

Passive fiber TAPs don’t introduce any latency, and bypass modes add minimal overhead with high-speed switching.

-

Yes. You can deploy identical tools in active/standby mode with automatic failover.

-

Yes. You can implement L2-4 filtering, VLAN tagging, packet slicing, header stripping, and payload masking to ensure your security tools only receive relevant traffic. This significantly improves efficiency and extends their life.

-

They’re essential safety nets for inline security tools. If something goes wrong, the Bypass device steps in and keeps traffic flowing. Our Bypass TAPs help prevent outages and maintain uptime for critical applications.

.png?width=300&height=300&name=MLB%20(1).png)